2019年 7月 29日

もしかして初期設定のまま!?

IoT機器導入後にやるべきこと

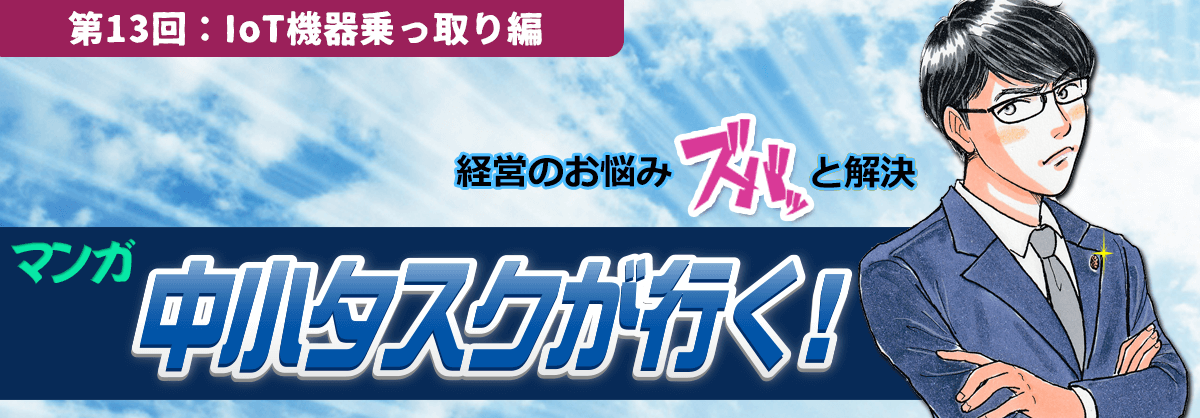

「IoT」とは「Internet of Things(モノのインターネット)」の略で、身の回りのあらゆるモノがインターネットに繋がる仕組みのこと。PCやスマホ以外の様々なモノが、インターネットを通じて接続され、情報交換をするシステムを指します。 IoT機器の乗っ取りが増えている

現在販売されているIoT機器は多種多様で、家庭用ルーター/監視カメラ・見守りカメラ/ロボット掃除機/オーディオ機器/デジタルビデオレコーダー/スマートスピーカー/空気清浄機/冷蔵庫/洗濯機/空調・照明・施錠などを管理するホームネットワークシステム/自動運転車......など、ありとあらゆる機器がインターネットに接続可能なものとして、生まれ変わりつつあります。

こうした中、IoT機器がインターネットを通じて、悪意ある第三者に乗っ取られるケースが増えています。

その結果、自社の情報が意図せずインターネット上で晒されることもあれば、使用中のIoT機器がサイバー攻撃の「踏み台」として利用されることもあります。

事実、マンガで紹介した監視カメラの無断公開サイトは多数存在します。そこでは日本を含む世界中の個人や企業が設置した店舗内部や会議室など、監視カメラのさまざまなライブ映像が確認できます。

また、海外では乗っ取られたIoT機器によるサイバー攻撃の深刻な被害がすでに発生しており、日本でも早急な対策が求められているのが現状です。

政府によるセキュリティ脆弱性の一斉調査

IoT機器の乗っ取りのきっかけとなるもののひとつが、「脆弱なパスワード設定」です。パスワードが脆弱だと、第三者に突き止められやすくなります。

第三者が他人のパスワードを突き止める手法としては、

-

類推攻撃・・・ターゲットに関する個人情報を元に、攻撃者自身がパスワードを類推総当り攻撃・・・ありとあらゆるパスワードを機械的にすべて試す辞書攻撃・・・単語など、パスワードとして使われそうなものを試す

の3つが知られています。

平成31年2月20日から総務省がIoT機器を一斉調査した「NOTICE」では、辞書攻撃の手法が用いられました。約9,000万のIPアドレスに対して100通りのID・パスワードでログインを試みたのです。

実施の結果、ID・パスワードが入力可能であった約31,000~約42,000件のうち、容易に推測されるID・パスワード(「password」や「123456」など)を設定していたため、ログインできたものは147件でした。

ログインできた場合には、サイバー攻撃に悪用される恐れがあるため、当該機器の利用者へ注意喚起が行われました。

IoT機器が狙われる理由

総務省は、前半でご紹介した「NOTICE」に加え、マルウェアに感染している疑いのあるIoT機器の検知を実施しています。その結果、1回あたり100件以上の感染疑いのあるIoT機器が見つかっています。

なぜ、IoT機器はマルウェアに感染するのでしょう?

IoT機器は、いったん電源を入れて基本設定をすれば、あとは放置できるようになっています。また、その開発環境の関係から、IDやパスワードに簡単なものが設定されていることがしばしばあります。

そのためマルウェアを操る攻撃者から、ログインが容易だと見なされ、ターゲットとされやすいのです。攻撃者は、ログインしてIoT機器の管理者権限を奪ったうえで、マルウェアに感染させます。

IoT機器を狙ったマルウェアの脅威

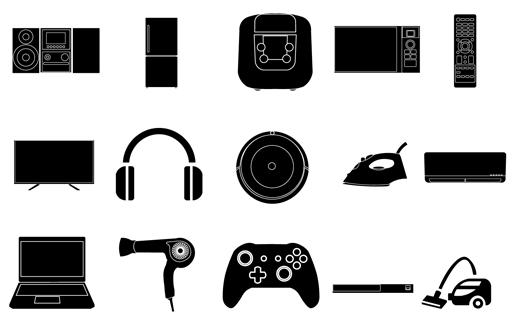

マルウェアに感染したIoT機器は、「ボットネット」(サイバー犯罪者など特定の第三者による遠隔操作が可能になったIoT機器群のネットワークのこと)の一部として、サイバー犯罪に加担させられる可能性が高まります。

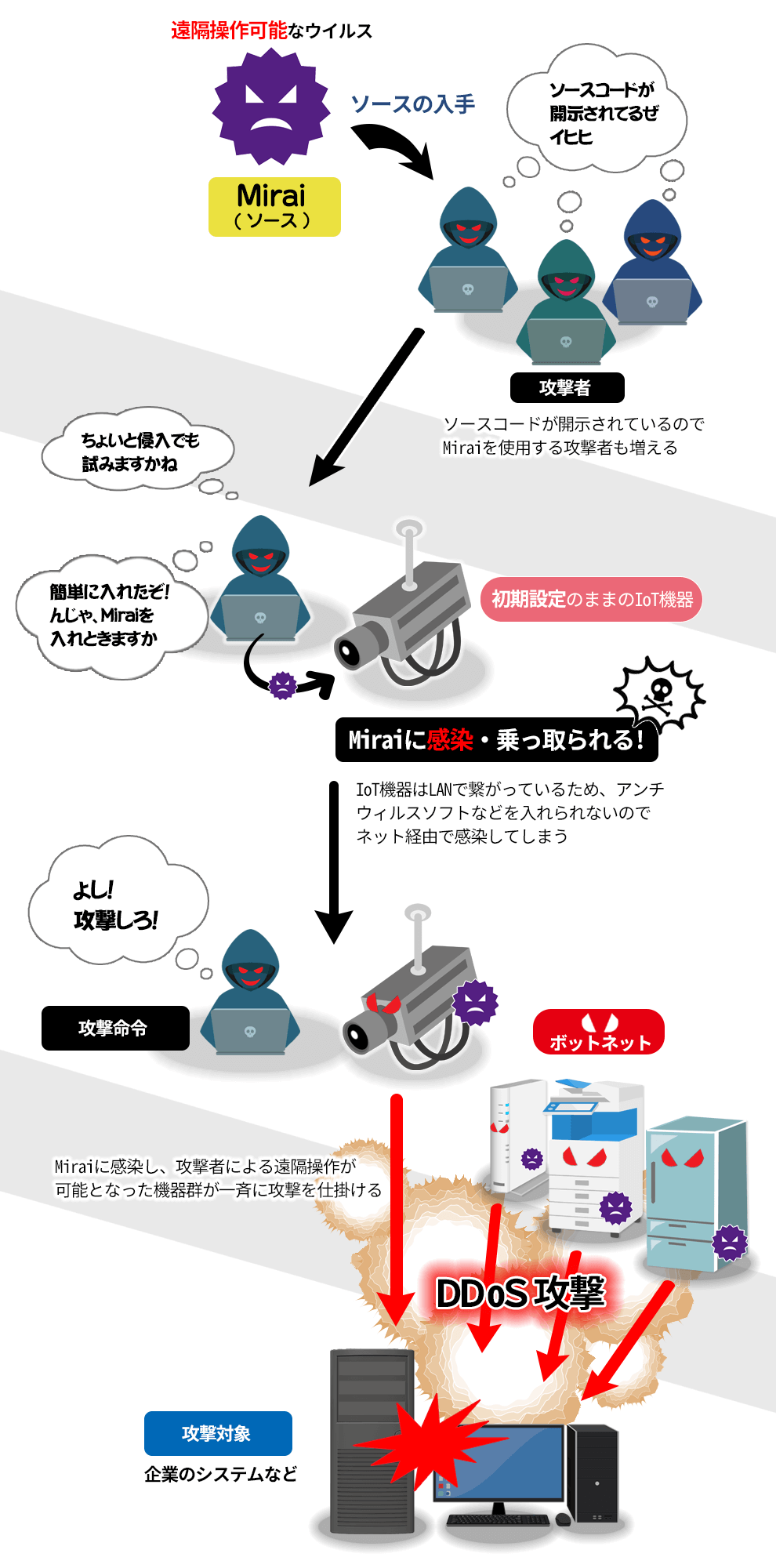

ボットネットを作り出すマルウェアとして世間を騒がせたのが「Mirai」です。

「Mirai」は、初期設定で使われることの多いユーザーID・パスワードの組み合わせのリストを使用して、セキュリティが脆弱なIoT機器へのログインを試み、感染を広げます。攻撃者はMiraiに感染した多数の機器を意のままに操って、狙ったサーバに短時間のうちに膨大な量のパケットを送り込むDDoS攻撃(Distributed Denial of Service attack:分散型サービス妨害攻撃)をしかけるのです。

【IoT機器がMiraiに感染し、DDoS攻撃を仕掛けるまでのイメージ】

2016年に入ってからIoT機器を利用したサイバー攻撃が頻発していますが、この背景には「Mirai」やその亜種への感染拡大があると見られています。

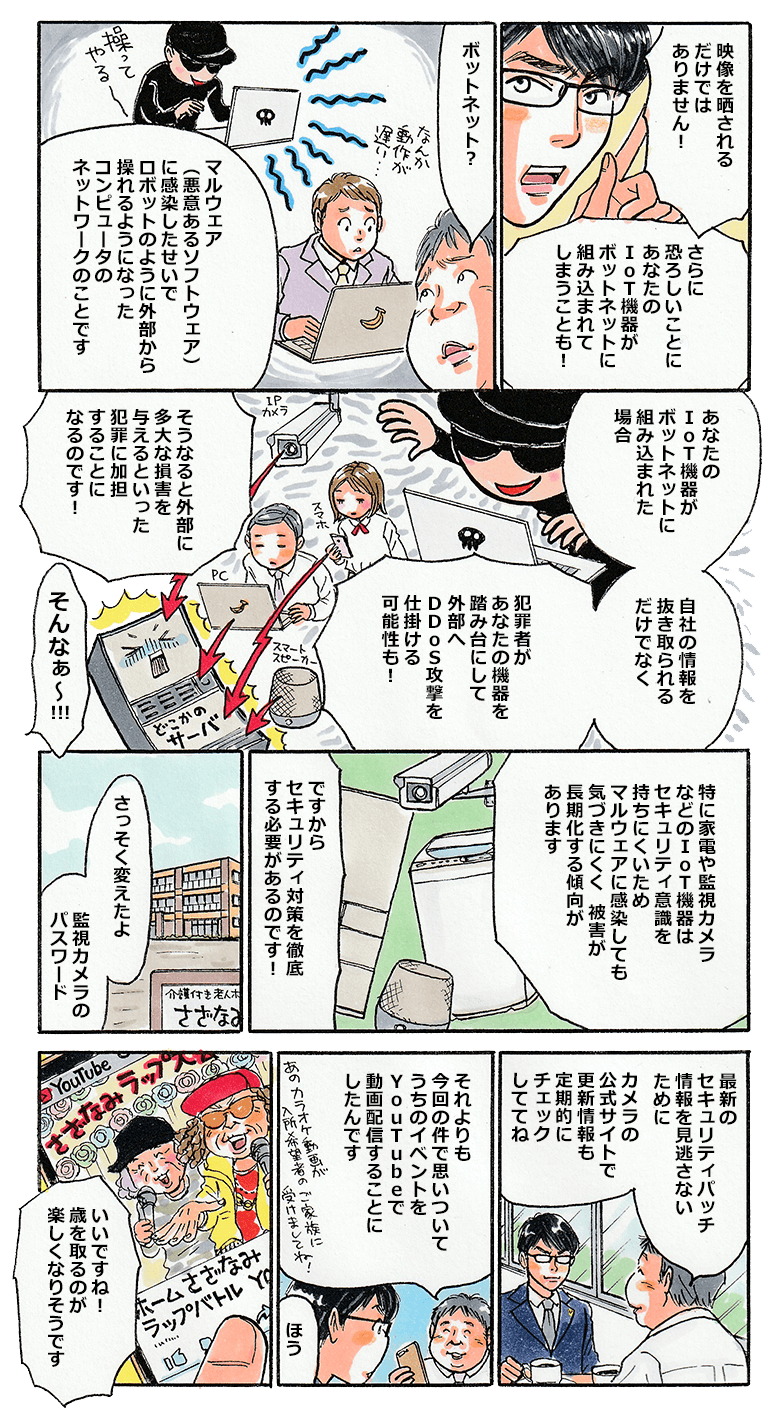

機器のファームウェアは常にアップデートを

「Mirai」は、前述したように、IoT機器の多くがメーカー出荷時のパスワードのまま利用されている点を狙って、感染を拡大しています。

PCやスマホと異なり、「インターネットに接続可能なモノ」としての認識が甘くなりがちなIoT機器ですが、サイバー犯罪への加担を防ぐためにも、ID・パスワードを変更・強化する意識を持つことが、個人にも企業にも強く求められているのです。

さらにマルウェアは、IoT機器のファームウェア(機器の基本的な機能を制御するためのソフトウェア)の脆弱性も狙ってくるため、ファームウェアを常に最新の状態にアップデートして、セキュリティを強化することも重要です。

IoT機器の乗っ取り、マルウェアへの感染を防ぐためにすべきことをまとめると、

-

ID・パスワードを、メーカー出荷時のままにせず、機器の使用前に変更するID・パスワードを、第三者が類推しにくい複雑なものに変更するセキュリティパッチの適用やファームウェアのアップデートを徹底する

などの措置が必要になります。

「ITやIoTには詳しくないから......」とセキュリティ対策に二の足を踏みたくなってしまう中小企業・小規模事業者に向けて、専門用語の使用を可能な限り避けてわかりやすい表現で説明されている「IoTセキュリティガイドライン」も公開されています。

知らないうちに情報が盗まれ、攻撃の加担者になっている怖さを知ろう

インターネットにつながる機器は便利な反面、つながることによるリスクも存在します。リスクを認識し、確実な対策で機器の安全安心を維持していきましょう!

関連記事

top